vulnerability

-

20:50

20:50

Brené Brown's extremely personal talk explores the uncomfortable feeling of vulnerability, and how those who dare to be vulnerable are generally happier and feel more deserving of love.

-

4:23

4:23

-

20:49

20:49

Brene Brown_ The power of vulnerability

-

4:09

4:09

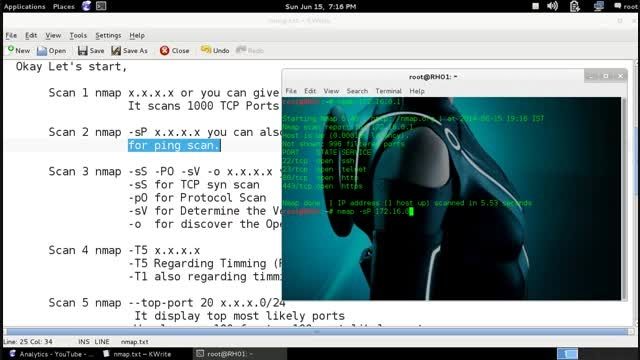

From Obfuscated password to Brute Force to Account Compromise; in this demo, we try to recover clear-text password characters that are encapsulated in challenge-response based application traffic. It should be noted that even though sensitive information is not ...

-

10:54

10:54

-

1:48

1:48

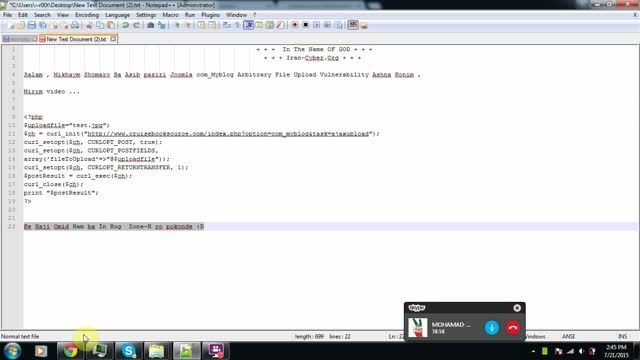

http://iran-cyber.org/cc/threads/joomla-com_myblog-arbitrary-file-upload-vulnerability.1869/

-

3:37

3:37

Facebook Bug Bounty Program 2014 2015 Session ID Validation Vulnerability and CSRF Issue

-

5:21

5:21

-

9:46

9:46

با استفاده از این باگ میتونید دایرکتوری و فایل های روی سرور رو تشخیص بدبد،میتونید برای دانلود برنامه به انجمن آشیانه مراجعه کنید موفق باشد...

-

5:44

5:44

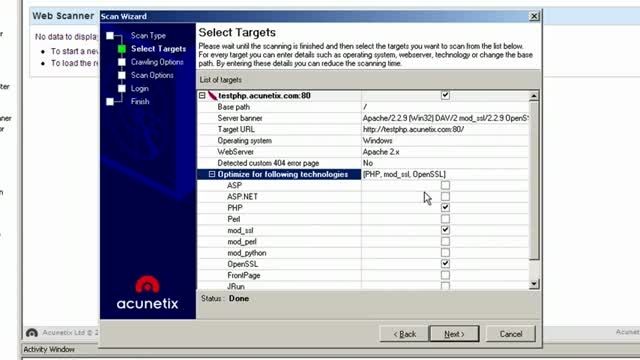

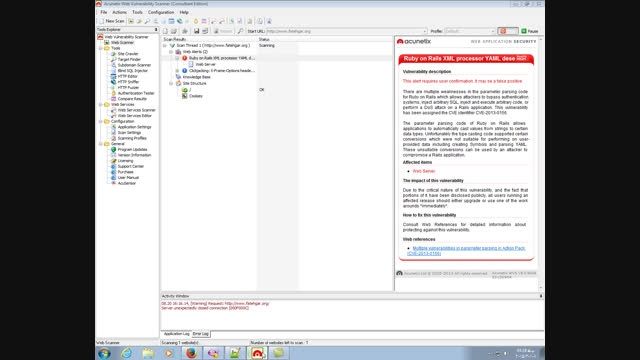

این آموزش تهیه شده توسط گروه آپادانا تیم میباشد که قصد داریم در این اموزش نحوه استفاده از Acunetix Web Vulnerability Scanner 9.5 رو به شما اموزش بدیم .

-

17:21

17:21

با سلام در این ویدیو شما با نحوه پچ یا رفع این باگ اشنا خواهید شد امیدوارم که مفید بوده باشه ادرس تاپیک جهت اطلاعات بیشتر: http://www.fatehgar.org/cc/thread259.html

-

5:43

5:43

آموزش کار با نرم افزار Acunetix Web Vulnerability Scanner 7

-

2:46

Wordpress Users Ultra Plugin - SQL injection Vulnerabil284 بازدید .9 سال پیش

2:46

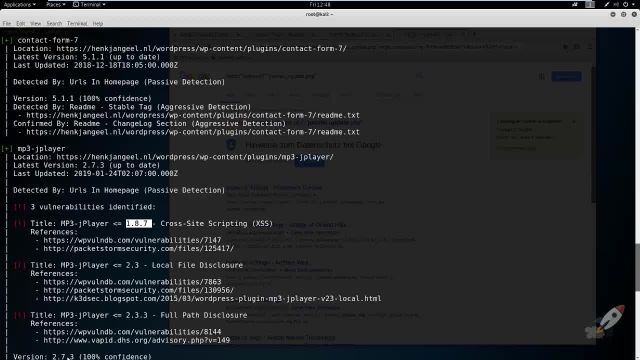

Wordpress Users Ultra Plugin - SQL injection Vulnerabil284 بازدید .9 سال پیشWordpress Users Ultra Plugin - SQL injection Vulnerability

-

4:10

Wordpress Like Dislike Counter Plugin SQL Injection309 بازدید .9 سال پیش

4:10

Wordpress Like Dislike Counter Plugin SQL Injection309 بازدید .9 سال پیشWordpress Like Dislike Counter Plugin SQL Injection Vulnerability

-

3:27

3:27

Hijacking any Weebly Website - Insecure Direct Object Reference Vulnerability

-

4:31

4:31

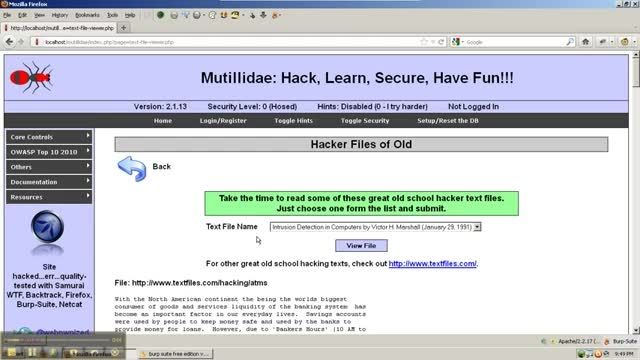

How To Exploit Local File Inclusion Vulnerability Using Burp Suite

-

3:23

3:23

Microsoft Yammer Social Network oAuth Bypass (Session Token) Remote Vulnerability

-

7:27

7:27

Heroku API Bug Bounty Program 2014 2015 Persistent Mail Encoding Vulnerability (Application Side)

-

5:12

5:12

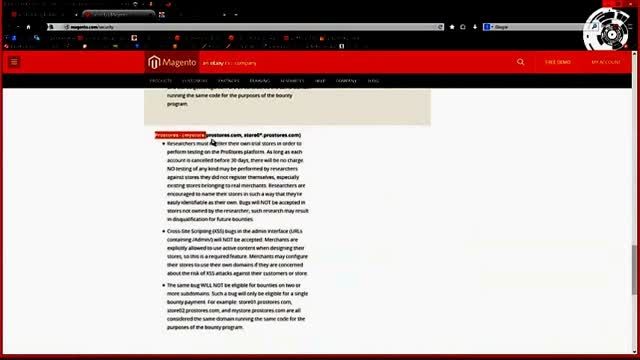

Ebay Inc Magento Prostore Bug Bounty 2014 Q2 Filter Bypass _ Persistent Validation Vulnerability

-

5:45

5:45

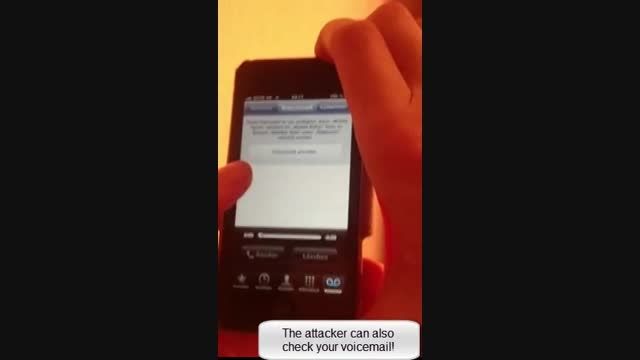

Apple iOS v6.1 , v6.0.1 _ v6.1.2 iPhone 5 2 x Mobile Pass Code (Auth) Bypass Vulnerability #2013

-

1:49

1:49

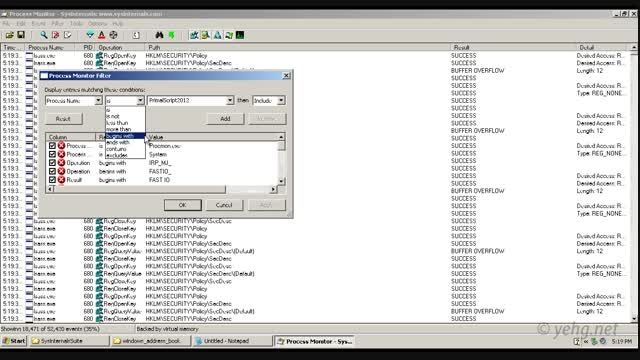

Finding DLL Hijacking vulnerability manually - in this demo, we attempt to hijack DLL files that was loaded by a software installer from the directory where the installer is executed.

-

7:24

7:24

On September 24, 2014, a GNU Bash vulnerability, referred to as Shellshock or the "Bash Bug", was disclosed. In short, the vulnerability allows remote attackers to execute arbitrary code given certain conditions, by passing strings of code following ...

-

7:01

7:01

-

6:21

6:21

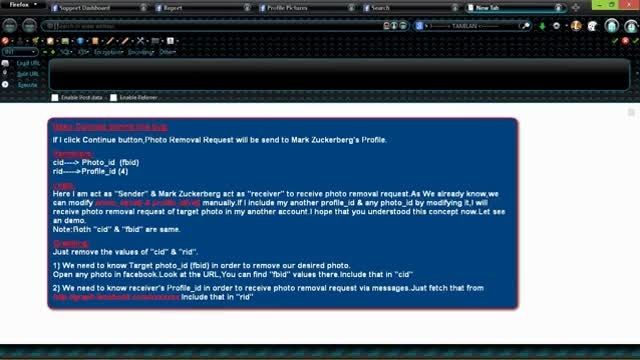

پاک کردن هر عکسی در فیسبوک که مربوط به باگی هست که گزارش داده شده و رفع شده اطلاعات بیشتر : thehackernews.com/2013/09/vulnerability-allowed-hacker-to-delete.html

-

1:21

1:21

ویژگی ها: - Anti-malware - Firewall - Application Control - Device Control - Web Control - File Server Security - Mobile Endpoint Security - Mobile Device Management (MDM) - Data Protection (Encryption) - Imaging/Provisioning - Patch Management - V ...

-

0:55

0:55

ویژگی ها: - Anti-malware - Firewall - Application Control - Device Control - Web Control - File Server Security - Mobile Endpoint Security - Mobile Device Management (MDM) - Data Protection (Encryption) - Imaging/Provisioning - Patch Management - V ...

-

5:41

5:41

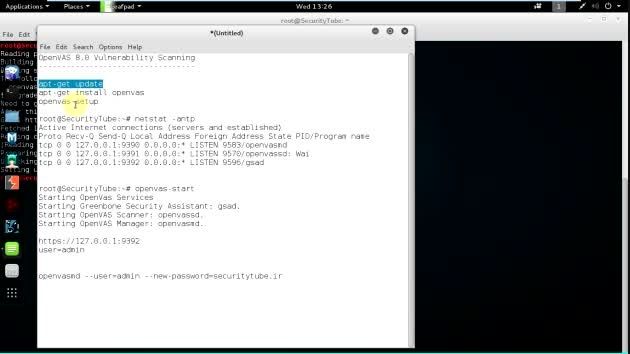

openvas یک اسکنر امنیتی یا به عبارتی یک Vulnerability Scanner است و از آن در شناسایی آسیب پذیری های application , server, service , os . network استفاده می شود. openvas یک اسکنر رایگان است. در این ویدئو شما را با نصب و راه اندازی openvas بر روی سیستم عامل kali ...

-

45:00

45:00

اموزش هکر قانونمند ورژن 10 (CEH V10) مدرک CEH یکی از معتبرترین مدارک شرکت Ec-Council میباشد. دوره CEH بر روی تکنیکها و تکنولوژیهای هک از دیدگاه حمله تکیه میکند. در دوره CEH ، دانشجویان با چک لیستهای امنیتی آشنا شده و توانایی بررسی سیستمهای امنیتی موجود ...

-

59:28

59:28

اموزش هکر قانونمند ورژن 10 (CEH V10) مدرک CEH یکی از معتبرترین مدارک شرکت Ec-Council میباشد. دوره CEH بر روی تکنیکها و تکنولوژیهای هک از دیدگاه حمله تکیه میکند. در دوره CEH ، دانشجویان با چک لیستهای امنیتی آشنا شده و توانایی بررسی سیستمهای امنیتی موجود ...

-

51:13

51:13

اموزش هکر قانونمند ورژن 10 (CEH V10) مدرک CEH یکی از معتبرترین مدارک شرکت Ec-Council میباشد. دوره CEH بر روی تکنیکها و تکنولوژیهای هک از دیدگاه حمله تکیه میکند. در دوره CEH ، دانشجویان با چک لیستهای امنیتی آشنا شده و توانایی بررسی سیستمهای امنیتی موجود ...