Hijacking

-

3:27

3:27

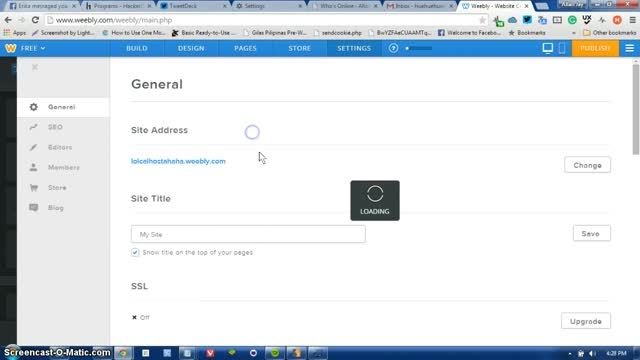

Hijacking any Weebly Website - Insecure Direct Object Reference Vulnerability

-

4:09

4:09

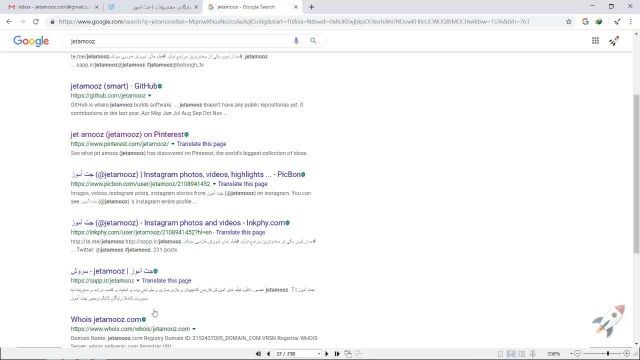

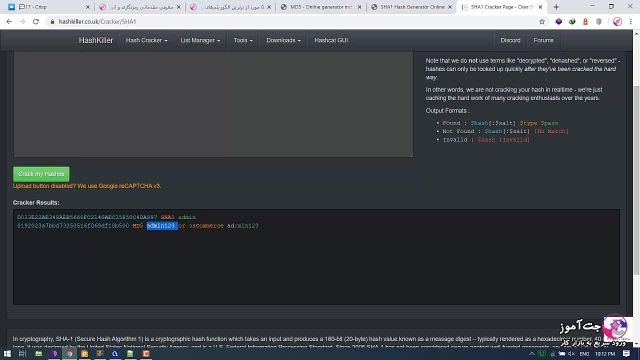

From Obfuscated password to Brute Force to Account Compromise; in this demo, we try to recover clear-text password characters that are encapsulated in challenge-response based application traffic. It should be noted that even though sensitive information is not ...

-

1:49

1:49

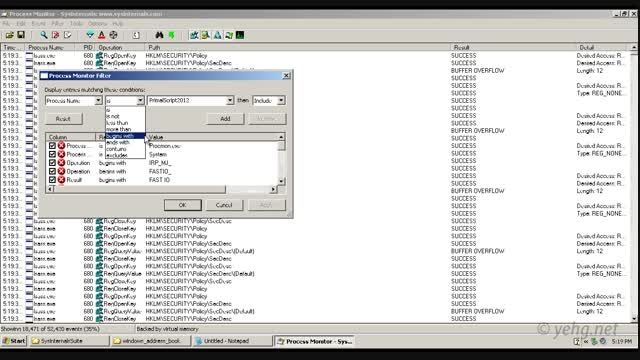

Finding DLL Hijacking vulnerability manually - in this demo, we attempt to hijack DLL files that was loaded by a software installer from the directory where the installer is executed.

-

42:39

42:39

سلام ویدیو زیر مجموعه از مقالات و کتاب certificate authority بنده هست که به مختصر رمزنگاری بررسی نامنی پروتکول telnet ftp http pptp رو بررسی کردم و اتک های spoofing sniffing و session hijacking عملی در ویدیو انجام دادم و در آخر رمزنگاری را فعال کردم و دوباره ...

-

45:00

45:00

اموزش هکر قانونمند ورژن 10 (CEH V10) مدرک CEH یکی از معتبرترین مدارک شرکت Ec-Council میباشد. دوره CEH بر روی تکنیکها و تکنولوژیهای هک از دیدگاه حمله تکیه میکند. در دوره CEH ، دانشجویان با چک لیستهای امنیتی آشنا شده و توانایی بررسی سیستمهای امنیتی موجود ...

-

51:13

51:13

اموزش هکر قانونمند ورژن 10 (CEH V10) مدرک CEH یکی از معتبرترین مدارک شرکت Ec-Council میباشد. دوره CEH بر روی تکنیکها و تکنولوژیهای هک از دیدگاه حمله تکیه میکند. در دوره CEH ، دانشجویان با چک لیستهای امنیتی آشنا شده و توانایی بررسی سیستمهای امنیتی موجود ...

-

59:28

59:28

اموزش هکر قانونمند ورژن 10 (CEH V10) مدرک CEH یکی از معتبرترین مدارک شرکت Ec-Council میباشد. دوره CEH بر روی تکنیکها و تکنولوژیهای هک از دیدگاه حمله تکیه میکند. در دوره CEH ، دانشجویان با چک لیستهای امنیتی آشنا شده و توانایی بررسی سیستمهای امنیتی موجود ...